访问:

微软中国官方商城

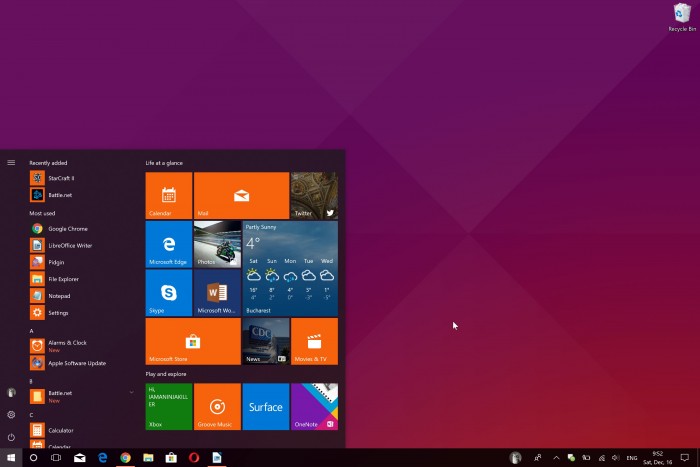

Ormandy在12月14日解释说:“我记得前一阵子提交了一个关于如何在页面中注入特权UI的bug。”我检查了一下,他们又用这个版本再次做同样的事情。虽然这不是windows或者其他微软产品的安全漏洞,但是它确实暴露了windows用户的细节,因为攻击者可以依靠Keeper窃取他们的密码。

Ormandy也发布了一个盗取Twitter密码的工作demo来演示这个漏洞,并解释说:“这是一个完全妥协的守门员安全,允许任何网站窃取任何密码。微软表示在Ormandy的帖子后不久就知道这个问题,并解释说应用程序的更新正在进行中。一位公司发言人说:我们知道这个第三方应用程序的报告,而开发者正在提供更新以保护客户。

Keeper密码管理器的开发公司已经认识到这个漏洞,并且发布了对版本11.4.4的更新来解决它。该公司表示,这个漏洞只能通过将用户引导到利用该缺陷的特制网站来利用,因此,在修补应用程序之前,远离可能对用户电脑构成威胁的链接是一种保持安全的简单方法。

该公司解释说:“这个潜在的漏洞要求Keeper用户在登录到浏览器扩展中时被诱骗到恶意网站,然后通过使用“clickjacking”技术来欺骗用户输入,以在浏览器扩展中执行特权代码。尽管windows操作系统本身并不存在这个缺陷,但它再一次提出了微软将软件推向用户的策略,这个策略可能暴露出他们的数据。目前尚不清楚谁是Keeper预先安装的捆绑交易一部分,但好的一面是,用户可以卸载禁用这款软件。

川公网安备 51130402000044号

川公网安备 51130402000044号