- 系统

- 教程

- 软件

- 安卓

时间:2020-01-02 来源:u小马 访问:次

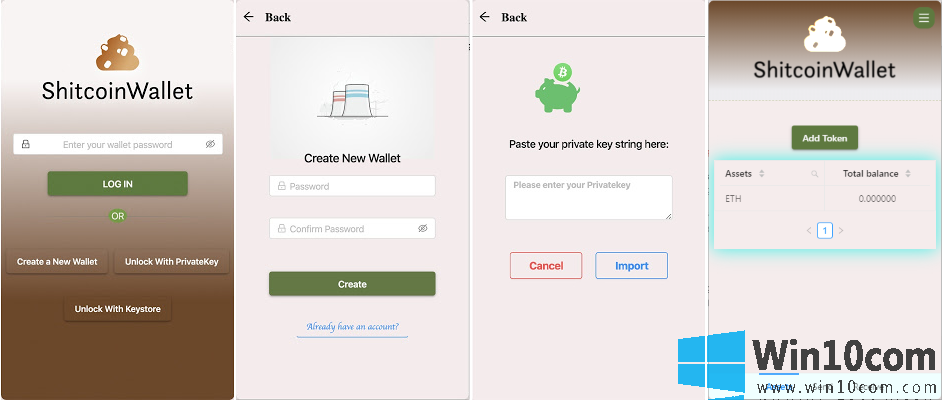

1月2日消息 一个 Google Chrome 扩展程序被发现在网页上注入了 JavaScript 代码,以从加密货币钱包和加密货币门户网站窃取密码和私钥。该扩展名为Shitcoin Wallet(Chrome 扩展 ID:ckkgmccefffnbbalkmbbgebbojjogffn),于 12 月 9 日启动。

据介绍,Shitcoin Wallet 允许用户管理以太(ETH)币,也可以管理基于以太坊 ERC20 的代币-通常为 ICO 发行的代币(初始代币发行)。用户可以从浏览器中安装 Chrome 扩展程序并管理 ETHcoins和ERC20 tokens;同时,如果用户想从浏览器的高风险环境之外管理资金,则可以安装windows桌面应用。

然而,MyCrypto 平台的安全总监Harry Denley则在近日发现了该扩展程序包含恶意代码。

根据 Denley 的说法,对用户而言,该扩展存在有两种风险。首先,直接在扩展内管理的任何资金(ETHcoins和基于 ERC0 的代币)都处于风险中。Denley表示,该扩展会将通过其接口创建或管理的所有钱包的私钥发送到位于erc20wallet[.]tk的第三方网站。

其次,当用户导航到五个著名和流行的加密货币管理平台时,该扩展还可以主动注入恶意 JavaScript 代码。此代码将窃取登录凭据和私钥,将数据发送到同一erc20wallet[.]tk第三方网站。

根据对恶意代码的分析,该过程如下:

用户安装 Chrome 扩展程序

Chrome 扩展程序请求在 77 个网站上注入 JavaScript(JS)代码的权限 [listedhere]

当用户导航到这77个站点中的任何一个时,扩展程序都会从以下位置加载并注入一个附加的 JS 文件:https://erc20wallet[.]tk/js/content_.js

此 JS 文件包含混淆的代码 [deobfuscatedhere]

该代码在五个网站上激活:MyEtherWallet.com,Idex.Market,Binance.org,NeoTracker.io,和Switcheo.exchange

一旦激活,恶意 JS 代码就会记录用户的登录凭据,搜索存储在五个服务的 dashboards中的私钥,最后将数据发送到erc20wallet[.]tk

目前尚不清楚 Shitcoin Wallet 团队是否应对恶意代码负责,或者 Chrome 扩展是否受到第三方的破坏。